Teknik – teknik dibawah ini adalah teknik hacking yang paling banyak digunakan oleh seorang Hacker :

1. IP Spoofing

IP Spoofing juga dikenal sebagai Source Address Spoofing, yaitu pemalsuan alamat IP attacker sehingga sasaran menganggap alamat IP attacker adalah alamat IP dari host di dalam network bukan dari luar network. Misalkan attacker mempunyai IP address type A 66.25.xx.xx ketika attacker melakukan serangan jenis ini maka Network yang diserang akan menganggap IP attacker adalah bagian dari Networknya misal 192.xx.xx.xx yaitu IP type C. IP Spoofing terjadi ketika seorang attacker ‘mengakali’ packet routing untuk mengubah arah dari data atau transmisi ke tujuan yang berbeda. Packet untuk routing biasanya di transmisikan secara transparan dan jelas sehingga membuat attacker dengan mudah untuk memodifikasi asal data ataupun tujuan dari data. Teknik ini bukan hanya dipakai oleh attacker tetapi juga dipakai oleh para security profesional untuk men tracing identitas dari para attacker.

2. FTP Attack

Salah satu serangan yang dilakukan terhadap File Transfer Protocol adalah serangan buffer overflow yang diakibatkan oleh malformed command.

Tujuan menyerang FTP server ini rata-rata adalah untuk mendapatkan command shell ataupun untuk melakukan Denial Of Service. Serangan Denial Of Service akhirnya dapat menyebabkan seorang user atau attacker untuk mengambil resource didalam network tanpa adanya autorisasi, sedangkan command shell dapat membuat seorang attacker mendapatkan akses ke sistem server dan file-file data yang akhirnya seorang attacker bisa membuat anonymous root-acces yang mempunyai hak penuh terhadap system bahkan network yang diserang. Tidak pernah atau jarang mengupdate versi server dan mempatchnya adalah kesalahan yang sering dilakukan oleh seorang admin dan inilah yang membuat server FTP menjadi rawan untuk dimasuki. Sebagai contoh adalah FTP server yang populer di keluarga UNIX yaitu WU-FTPD yang selalu di upgrade dua kali dalam sehari untuk memperbaiki kondisi yang mengizinkan terjadinya bufferoverflow Mengexploitasi FTP juga berguna untuk mengetahui password yang terdapat dalam sistem, FTP Bounce attack (menggunakan server ftp orang lain untuk melakukan serangan), dan mengetahui atau mensniff informasi yang berada dalam sistem.

3. Unix Finger Exploits

Pada masa awal internet, Unix OS finger utility digunakan secara efficient untuk men sharing informasi diantara pengguna. Karena permintaan informasi terhadap informasi finger ini tidak menyalahkan peraturan, kebanyakan system Administrator meninggalkan utility ini (finger) dengan keamanan yang sangat minim, bahkan tanpa kemanan sama sekali. Bagi seorang attacker utility ini sangat berharga untuk melakukan informasi tentang footprinting, termasuk nama login dan informasi contact. Utility ini juga menyediakan keterangan yang sangat baik tentang aktivitas user didalam sistem, berapa lama user berada dalam sistem dan seberapa jauh user merawat sistem. Informasi yang dihasilkan dari finger ini dapat meminimalisasi usaha cracker dalam menembus sebuah sistem. Keterangan pribadi tentang user yang dimunculkan oleh finger daemon ini sudah cukup bagi seorang atacker untuk melakukan social engineering dengan menggunakan social skillnya untuk memanfaatkan user agar ‘memberitahu’ password dan kode akses terhadap system.

4. Flooding dan Broadcasting

Seorang attacker bisa menguarangi kecepatan network dan host-host yang berada di dalamnya secara significant dengan cara terus melakukan request/permintaan terhadap suatu informasi dari sever yang bisa menangani serangan classic Denial Of Service(Dos), mengirim request ke satu port secara berlebihan dinamakan flooding, kadang hal ini juga disebut spraying. Ketika permintaan flood ini dikirim ke semua station yang berada dalam network serangan ini dinamakn broadcasting. Tujuan dari kedua serangan ini adalah sama yaitu membuat network resource yang menyediakan informasi menjadi lemah dan akhirnya menyerah. Serangan dengan cara Flooding bergantung kepada dua faktor yaitu: ukuran dan/atau volume (size and/or volume). Seorang attacker dapat menyebabkan Denial Of Service dengan cara melempar file berkapasitas besar atau volume yang besar dari paket yang kecil kepada sebuah system. Dalam keadaan seperti itu network server akan menghadapi kemacetan: terlalu banyak informasi yang diminta dan tidak cukup power untuk mendorong data agar berjalan. Pada dasarnya paket yang besar membutuhkan kapasitas proses yang besar pula, tetapi secara tidak normal paket yang kecil dan sama dalam volume yang besar akan menghabiskan resource secara percuma, dan mengakibatkan kemacetan.

5. Fragmented Packet Attacks

Data-data internet yang di transmisikan melalui TCP/IP bisa dibagi lagi ke dalam paket-paket yang hanya mengandung paket pertama yang isinya berupa informasi bagian utama( kepala) dari TCP. Beberapa firewall akan mengizinkan untuk memroses bagian dari paket-paket yang tidak mengandung informasi alamat asal pada paket pertamanya, hal ini akan mengakibatkan beberapa type system menjadi crash. Contohnya, server NT akan menjadi crash jika paket-paket yang dipecah(fragmented packet) cukup untuk menulis ulang informasi paket pertama dari suatu protokol.

6. E-mail Exploits

Peng-exploitasian e-mail terjadi dalam lima bentuk yaitu: mail floods, manipulasi perintah (command manipulation), serangan tingkat transportasi(transport level attack), memasukkan berbagai macam kode (malicious code inserting) dan social engineering(memanfaatkan sosialisasi secara fisik). Penyerangan email bisa membuat system menjadi crash, membuka dan menulis ulang bahkan mengeksekusi file-file aplikasi atau juga membuat akses ke fungsi fungsi perintah (command function).

7. DNS and BIND Vulnerabilities

Berita baru-baru ini tentang kerawanan (vulnerabilities) tentang aplikasi Barkeley Internet Name Domain (BIND) dalam berbagai versi mengilustrasikan kerapuhan dari Domain Name System (DNS), yaitu krisis yang diarahkan pada operasi dasar dari Internet (basic internet operation).

8. Password Attacks

Password merupakan sesuatu yang umum jika kita bicara tentang kemanan. Kadang seorang user tidak perduli dengan nomor pin yang mereka miliki, seperti bertransaksi online di warnet, bahkan bertransaksi online dirumah pun sangat berbahaya jika tidak dilengkapi dengan software security seperti SSL dan PGP. Password adalah salah satu prosedur kemanan yang sangat sulit untuk diserang, seorang attacker mungkin saja mempunyai banyak tools (secara teknik maupun dalam kehidupan sosial) hanya untuk membuka sesuatu yang dilindungi oleh password. Ketika seorang attacker berhasil mendapatkan password yang dimiliki oleh seorang user, maka ia akan mempunyai kekuasaan yang sama dengan user tersebut. Melatih karyawan/user agar tetap waspada dalam menjaga passwordnya dari social engineering setidaknya dapat meminimalisir risiko, selain berjaga-jaga dari praktek social enginering organisasi pun harus mewaspadai hal ini dengan cara teknikal. Kebanyakan serangan yang dilakukan terhadap password adalah menebak (guessing), brute force, cracking dan sniffing.

9.Proxy Server Attacks

Salah satu fungsi Proxy server adalah untuk mempercepat waktu response dengan cara menyatukan proses dari beberapa host dalam suatu trusted network. Dalam kebanyakan kasus, tiap host mempunyai kekuasan untuk membaca dan menulis (read/write) yang berarti apa yang bisa saya lakukan dalam sistem saya akan bisa juga saya lakukan dalam system anda dan sebaliknya.

10. Remote Command Processing Attacks

Trusted Relationship antara dua atau lebih host menyediakan fasilitas pertukaran informasi dan resource sharing. Sama halnya dengan proxy server, trusted relationship memberikan kepada semua anggota network kekuasaan akses yang sama di satu dan lain system (dalam network). Attacker akan menyerang server yang merupakan anggota dari trusted system. Sama seperti kerawanan pada proxy server, ketika akses diterima, seorang attacker akan mempunyai kemampuan mengeksekusi perintah dan mengkases data yang tersedia bagi user lainnya.

11. Remote File System Attack

Protocol-protokol untuk tranportasi data –tulang punggung dari internet— adalah tingkat TCP (TCPLevel) yang mempunyai kemampuan dengan mekanisme untuk baca/tulis (read/write) Antara network dan host. Attacker bisa dengan mudah mendapatkan jejak informasi dari mekanisme ini untuk mendapatkan akses ke direktori file.

12. Selective Program Insertions

Selective Program Insertions adalah serangan yang dilakukan ketika attacker menaruh program-program penghancur, seperti virus, worm dan trojan (mungkin istilah ini sudah anda kenal dengan baik ?) pada system sasaran. Program-program penghancur ini sering juga disebut malware. Program-program ini mempunyai kemampuan untuk merusak system, pemusnahan file, pencurian password sampai dengan membuka backdoor.

13. Port Scanning

Melalui port scanning seorang attacker bisa melihat fungsi dan cara bertahan sebuah system dari berbagai macam port. Seorang atacker bisa mendapatkan akses kedalam sistem melalui port yang tidak dilindungi. Sebaia contoh, scaning bisa digunakan untuk menentukan dimana default SNMP string di buka untuk publik, yang artinya informasi bisa di extract untuk digunakan dalam remote command attack.

14.TCP/IP Sequence Stealing, Passive Port Listening and Packet

Interception TCP/IP Sequence Stealing, Passive Port Listening dan Packet Interception berjalan untuk mengumpulkan informasi yang sensitif untuk mengkases network. Tidak seperti serangan aktif maupun brute-force, serangan yang menggunakan metoda ini mempunyai lebih banyak kualitas stealth-like.

15. HTTPD Attacks

Kerawanan yang terdapat dalam HTTPD ataupun webserver ada lima macam: buffer overflows, httpd bypasses, cross scripting, web code vulnerabilities, dan URL floods.

HTTPD Buffer Overflow bisa terjadi karena attacker menambahkan errors pada port yang digunakan untuk web traffic dengan cara memasukan banyak carackter dan string untuk menemukan tempat overflow yang sesuai. Ketika tempat untuk overflow ditemukan, seorang attacker akan memasukkan string yang akan menjadi perintah yang dapat dieksekusi. Bufer-overflow dapat memberikan attacker akses ke command prompt.

16. Remote File Inclusion (RFI)

Metode yang memanfaatkan kelemahan script PHP include(), include_once(), require(), require_once() yang variabel nya tidak dideklarasikan dengan sempurna. Dengan RFI seorang attacker dapat menginclude kan file yang berada di luar server yang bersangkutan.

17. Local File Inclusion (LFI)

Metode yang memanfaatkan kelemahan script PHP include(), include_once(), require(), require_once() yang variabel nya tidak dideklarasikan dengan sempurna. Dengan LFI seorang attacker dapat menginclude kan file yang berada di dalam server yang bersangkutan.

18. SQL injection

SQL injection adalah teknik yang memanfaatkan kesalahan penulisan query SQL pada suatu website sehingga seorang hacker bisa menginsert beberapa SQL statement ke ‘query’ dengan cara memanipulasi data input ke aplikasi tersebut. sql injection merupakan teknik lawas namun paling banyak digunakan oleh para dedemit maya.

19. Cross Site Scripting (XSS)

XSS dikenal juga dengan CSS adalah singkatan dari Cross Site Scripting. XSS adalah suatu metode memasukan code atau script HTML kedalam suatu website yang dijalankan melalui browser di client.

Sumber : http://stylermania.blogspot.com/

Read more“Teknik Hacking” »»

Beberapa waktu lalu saya dibuat semakin penasaran dengan istilah web hacking, dua situs temen deket sudah dibuat rusak oleh hacker tidak bertanggung jawab...tapi ada bagusnya juga sih, jadi lebih ngebuat kita lebih waspada bahwa web kita masih rendah dari sisi scurity.

Nah, dengan alasan itu saya mencoba untuk mencari tips mengenai penambahan scurity web khususnya website yang menggunakan cms wordpress. Setelah googling ahirnya ketemu juga tipsnya... :)

Pada tulisan ini saya akan sharing tentang tips mengamankan website dari serangan hacker yang saya ambil referensi dari blog.cyber4rt.com

Tutorial ini dikhususkan untuk anda yang menggunakan hosting berbayar. Tidak sedikit orang yang membuat blog di hosting berbayar dengan membuat blog menggunakan script CMS Wordpress, yang blognya terkena deface atau mengubah tampilan blog menjadi hancur berantakan. Di sarankan di dalam menginstall script CMS wordpress JANGAN PERNAH menginstall secara instan, biasanya script di install ke dalam hosting secara otomatis/instan lebih rentan keamanannya. Secara instan disini maksudnya seperti anda menggunakan fasilitas softaculous yang ada di control panel CPANEL hosting untuk menginstall script wordpress ke dalam hosting.

Hari ini (Selasa, 12/04/2011) di Prabu Jaya – Prabumulih Djarum Istimewa menggelar Live Concert dengan bintang tamu grup band papan atas Wali. Sebagai penggemar band wali, saya sudah mempersiapkan segala sesuatumya neh untuk persiapan nanti malam..^^

Nah bagi temen-temen yang mungkin atau blm mengenal atau belum memahami biodata masing-masing personil wali, neh saya kasih sedikit inpo tentang Biodata Personil Wali…

Farhan ZM

| Nama Pendek | : | Faank |  |

| Posisi | : | Lead Vocal | |

| Tempat & tanggal lahir | : | Sukabumi, 23 Mei 1983 | |

| Agama | : | Islam | |

| Alamat Rumah | : | Jl. Sosial Rt. 02/ 006 No.20 | |

| Jatiwaringin Pondok Gede - Bekasi | |||

| Anak ke | : | 2 dari 6 bersaudara | |

| Tinggi Badan | : | 160 cm | |

| Berat Badan | : | 60 Kg | |

| Gol. Darah | : | - O - | |

| Hobby | : | Singing | |

| Reading & Breathing | |||

| Hal yang Tidak Disukai | : | Menunggu | |

| Makanan Favorit | : | Ikan asin, bihun goreng | |

| Instrument yg dikuasai | : | Gitar | |

| Music Influence | : | U2, Deep Purple, GIGI | |

| Musisi Idola | : | David Coverdale | |

| Pahlawan Idola | : | Nabi Muhammad saw | |

| Kegiatan Sekarang | : | Bermusik | |

| Pendidikan Terakhir | : | S1, Bhs. Inggris, UIN Jakarta | |

| Prestasi | : | 3rd Winner The Best Vocal AIN | |

| se-Indonesia, 2002 |

Aan Kurnia

| Nama Pendek | : | Apoy |  |

| Posisi | : | Guitarist | |

| Tempat & tanggal lahir | : | Jakarta, 08 Maret 1983 | |

| Agama | : | Islam | |

| Alamat Rumah | : | Jl. Swadarma I Rt/Rw 001/08 No. 07 | |

| Ulujami, Jakarta-Selatan | |||

| Anak ke | : | 9 Dari 9 Bersaudara | |

| Tinggi Badan | : | 167 Cm | |

| Berat Badan | : | 45 Kg | |

| Gol. Darah | : | ___ | |

| Hobby | : | Baca Koran | |

| Teknologi Informasi (TI) | |||

| Hal yang Tidak Disukai | : | BT, Ga Mood, Diboongin | |

| Makanan Favorit | : | Mie Ayam, Cumi, Saostiram,Jengkol,Pete | |

| Instrument yg dikuasai | : | Gitar, Bass, Keyboard | |

| Music Influence | : | Offening, Green Day, Fire House | |

| Musisi Idola | : | Steve Vai, Joe Satriani, Andy Tummons | |

| Pahlawan Idola | : | Nabi Muhammad SAW | |

| Kegiatan Sekarang | : | Wali Band | |

| Pendidikan Terakhir | : | S1, Manajemen Akuntansi, UIN jakarta | |

| Prestasi | : | ____ |

Hamzah Shopi

| Nama Pendek | : | Ovie |  |

| Posisi | : | Keyboardist | |

| Tempat & tanggal lahir | : | Bogor, 03 November 1985 | |

| Agama | : | Islam | |

| Alamat Rumah | : | Jl. Cilebut Raya Rt/Rw 01/001 | |

| No.41 Kec. Sukaraja, Bogor | |||

| Anak ke | : | 4 Dari 6 Bersaudara | |

| Tinggi Badan | : | 175 Cm | |

| Berat Badan | : | 65 Kg | |

| Gol. Darah | : | B | |

| Hobby | : | Bermusik | |

| Melukis | |||

| Hal yang Tidak Disukai | : | Nunggu, Nganggur | |

| Makanan Favorit | : | Udang, Sayur-Sayuran | |

| Instrument yg dikuasai | : | Gitar, Keyboard | |

| Music Influence | : | GNR, DEWA 19, POTRET, Bon Jovi, SLANK | |

| Musisi Idola | : | Richard Clayderman, Anto Hoed & Mely. G, Maxim | |

| Pahlawan Idola | : | Super Man | |

| Kegiatan Sekarang | : | Kuliah, Wali Band | |

| Pendidikan Terakhir | : | SMA | |

| Prestasi | : | ____ |

Ihsan Bustomi

| Nama Pendek | : | Tomi |  |

| Posisi | : | Drummer | |

| Tempat & tanggal lahir | : | Jakarta, 30 Januari 1984 | |

| Agama | : | Islam | |

| Alamat Rumah | : | Jl. Trigasi Taman 3 Blok B3 No.01 | |

| Rt/Rw 04/11. Bekasi Timur | |||

| Anak ke | : | 4 Dari 5 Bersaudara | |

| Tinggi Badan | : | 169 Cm | |

| Berat Badan | : | 60 Kg | |

| Gol. Darah | : | B | |

| Hobby | : | Dengerin Musik | |

| Nonton Film & Olah Raga | |||

| Hal yang Tidak Disukai | : | Di Khianatin, Di Tolak Wanita | |

| Makanan Favorit | : | Telor & Tempe | |

| Instrument yg dikuasai | : | Drum | |

| Music Influence | : | Nirvana, Green Day, RATM | |

| Musisi Idola | : | Dave Grow, Virgie Donati, Benyamin. S, Tre Cool | |

| Pahlawan Idola | : | Ir. Soekarno | |

| Kegiatan Sekarang | : | Bermusik Bersama Wali Band | |

| Pendidikan Terakhir | : | S1. Komunikasi, UIN Jakarta | |

| Prestasi | : | ____ |

Read more“Persiapan Nonton Konser Wali Band di Prabujaya – Prabumulih” »»

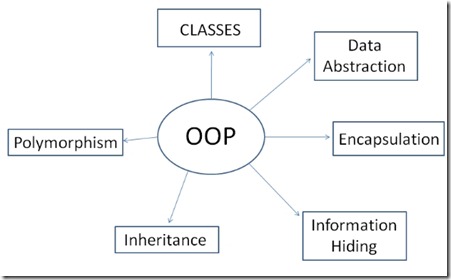

Dalam dunia pemrograman baik desktop atau web, dalam penulisan source code sering digunakan metode pengelompokan source atau yang sering diebut sebagai prosedur, metode ini sangat membantu untuk lebih memudahkan penulisan dan pendeklarasian sebuah code yang membangun suatu program yang dirancang. Namun, akhir-akhir ini sangat populer metode yang hampir serupa digunakan oleh para programmer dalam menyusun program yang ia rancang.

Mungkin anda sudah bisa menebak, OOP...???

Ya, OOP atau yang kepanjanganya adalah Object Oriented Programming. OOP merupakan paradigma pemrograman yang popular saat ini yang telah menggantikan teknik pemrograman berbasis prosedur. OOP ini dikembangkan pada permulaan tahun 1970. Pemrograman Berorientasi Objek (Object Oriented Programming/OOP) merupakan pemrograman yang berorientasikan kepada objek dimana semua data dan fungsi dibungkus dalam class-class atau object-object. Setiap object dapat menerima pesan, memproses data, mengirim, menyimpan dan memanipulasi data. Beberapa object berinteraksi dengan saling memberikan informasi satu terhadap yang lainnya. Masing-masing object harus berisikan informasi mengenai dirinya sendiri dan dapat dihubungkan dengan Object yang lain.

Dalam Object Oriented Programming ada beberapa istilah yang harus dipahami:

· Object

Object adalah sesuatu yang bisa dianalogikan dengan benda, orang, tempat, kejadian atau konsep-konsep yang ada di dunia nyata yang digunakan pada perangkat lunak atau sistem informasi. Contohnya kampus, gedung, mahasiswa, kuliah, registrasi, pembayaran dan yang lainnya.

· Class

Class adalah kumpulan/himpunan objek dengan atribut/properti yang mirip, prilaku yang mirip, serta hubungan dengan object yang lain dengan cara yang mirip.

· Atribut

Atribut adalah data yang dimiliki oleh object dalam kelas.

Dari pengertian tersebut diatas dapat diberikan contoh sebagai berikut.

Kelas : Manusia

Object : Rini, Budi

Atribut : Rini memiliki atribut nama, Alamat, Umur

Source : agenilmu dan pengubahan seperlunya

Jackie Chan lahir di Hongkong pada 7 April 1954 . K edua orang tuanya yang bernama Charles dan Lee-Lee Chan adalah pengungsi perang sipil China. Di masa kecilnya, Chan mendapat dukungan dari orang tuanya. Jackie Chan, yang memiliki nama kecil Chan Kong Sang , yang berarti lahir di Hongkong , ini menghabiskan masa kecilnya di lingkungan elit, Distrik Victoria Park. Ketika kecil, Chan mendapat julukan Pao Pao yang berarti b ocah peluru. Pemberian nama ini bukannya tanpa alasan, karena Chan ketika kecil dikenal sebagai anak yang memiliki karakter yang lincah.

Jackie Chan lahir di Hongkong pada 7 April 1954 . K edua orang tuanya yang bernama Charles dan Lee-Lee Chan adalah pengungsi perang sipil China. Di masa kecilnya, Chan mendapat dukungan dari orang tuanya. Jackie Chan, yang memiliki nama kecil Chan Kong Sang , yang berarti lahir di Hongkong , ini menghabiskan masa kecilnya di lingkungan elit, Distrik Victoria Park. Ketika kecil, Chan mendapat julukan Pao Pao yang berarti b ocah peluru. Pemberian nama ini bukannya tanpa alasan, karena Chan ketika kecil dikenal sebagai anak yang memiliki karakter yang lincah.

Kelincahan yang menggiringnya ke dunia seni bela diri dan a krobatik . Kemampaun bela diri ini pula yang membesarkan namanya di layar lebar.

Kedekatan Chan dengan dunia peran tidak lepas dari andil dari kedua orang tuanya . Mereka melihat ada bakat seni yang tersimpan di dalam tubuh Chan. Karena itu ketika kecil kedua orang tua Chan mendaftarkan Chan ke Akademi Drama Cina, Peking Opera School. Memiliki keahlian bela diri m artial a rts dan akrobatik, akhirnya membawa Chan untuk diikut sertakan dalam Seven Little Fortunes, yaitu sebuah kelompok pertunjukkan yang beranggotakan pelajar terbaik yang ada di sekolahnya.

Chan telah terjun ke dunia film sejak berumur delapan tahun, saat ia tampil dalam film berjudul Big Little Wong Tin Bar . Dalam film ini, Jackie Chan bermain bersama Sammo Hung Kam-Bo serta Li Hua Li. S etahun berikutnya Chan kembali bermain bersama Li Hua Li dalam film musi k al The Love Eterne .

Beranjak dewasa, tepatnya di usianya yang ke-17, keahliannya dalam seni bela diri membawanya menjadi seorang stuntman dalam film-film yang diperankan oleh Bruce Lee. Adegan demi adegan berbahaya diperankan oleh Chan dalam film First of Flury serta Enter T he Dragon .

Kesempatan untuk tidak sekadar pemain pengganti akhirnya datang juga. Ia diberi kesempatan untuk membintangi film Little Tiger of Canton yang rilis secara terbatas di Hongkong pada tahun 1973. Tahun berikutnya, Chan bermain dalam sebuah film berjudul Rumble in Hongkon g— film yang pada tahun 1996 di-remake dan dirilis di Amerika dengan judul Rumble in the Bronx .

Namun selama dua tahun berikutnya, Chan sama sekali tidak terlibat dalam kegiatan perfilman . Akhirnya ia memutuskan untuk tinggal bersama orang tuanya yang sudah pindah ke Canberra , Australia, di mana orang tuanya bekerja sebagai juru masak. Di sana Chan melanjutkan kuliahnya di Dickson College .

Sembari kuliah, ia nyambi sebagai pekerja konstruksi. Dan tahukan anda dari mana datangnya nama Jackie? Ternyata sebutan Jackie dialamatkan oleh Chan ketika ia bekerja sebagai pekerja konstruksi itu . Ia mendapatkan nama panggilan L ittle Jack, yang kemudian disingkatnya menjadi Jackie.

K eberadaan Chan di Canberra Australia tidak berlangsung lama, karena di tahun yang sama ia mendapat telegram dari Willie Chan, seorang produser film Hongkong, yang sangat terkesan dengan cara kerja Chan sebagai s tuntman . Willie Chan menawarinya sebuah film yang disutradarai oleh Lo Wei berjudul New First Fury . Dan disinilah bermulanya karakter sebagai aktor laga coba dilekatkan kepada Chan . N amun sayangnya film ini gagal di pasaran.

Baru di tahun 1978, Chan hadir dengan genre film k ung f u k omedi berjudul Snake in the Eagle Shadow . Kesuksesan film tersebut ternyata menjadi awal dari trend film k ung f u k omedi. Setelah itu karir Chan mulai menanjak setelah ia bermain dalam film mainstream yang sukses di pasaran, yaitu Drunken Master , dan kemudian diteruskan dengan film sejenis berjudul Half a Lot of Kung Fu dan Spiritual Kung Fu .

Kebersamaan bersama Lo Wei mungkin dapat dikatakan membawa keberuntungan dan sebagai orang yang paling berjasa dalam karir Jackie Chan. Karena tidak hanya menjadikan Chan seorang aktor, tetapi Lo Wei melihat talenta bahwa Chan juga bisa untuk menjadi sutradara. Untuk itu, Chan dipercayakan menjadi asisten sutradara dalam film Fearless Hyena disutradarai oleh Kenneth Tsang.

Persahabaan Chan dengan Willie juga menjadi peretas jalan baginya untuk merambah Hollywood. Pada 1980 ia diberi peran dalam film Battle Creek Brawl . Di tahun 1985, ia bermain dalam film the Cannonball Run yang mampu mengumpullkan penghasilan global sebesar 100 juta dollar. Dirasa memiliki keahlian yang cukup dalam ilmu bela diri, membawanya kembali ke proyek film berikutnya, berjudul The Protector .

Pada tahun yang sama, Chan mengambil keputusan untuk kembali ke Hongkong. Keputusan yang tak akan pernah disesalinya. Karena justru ketika di bekas jajahan Inggris inilah nama Jackie Chan berkibar di seantreo Asia.

Film-film seperti Police Story (1985) merupakan film yang terbilang laris, bahkan film tersebut mendapat anugerah Film Terbaik pada ajang Hongkong Film Award 1986. S etahun kemudian, Chan bermain dalam film yang menjadi b ox o ffice Hongkong sepanjang masa, yaitu film Armour of God yang disebut sebagai Indiana Jones versia Asia . Film ini berhasil meraih penghasilan domestik sebesar 35 juta dolar AS .

Setelah menuai sukses di Hongkong, Chan memutuskan untuk kembali menapak karir di Hollywood. Tawaran untuk main di film Demolition Man bersama Sylvester Stallone ditolaknya. Ia bersikap tidak mau menjadi penjahat dalam setiap filmnya.

Chan mulai menuai kesuksesannya setelah bermain dalam film Rumble in Bronx pada tahun 1995. Selanjutnya Chan dipasangkan dengan aktor kocak Chris Tucker di film laga komedi Rush Hour (1998). Di tahun yang sama , Chan merilis film terakhir yang ia produksi di Golden Harvest, Who Am I? S elepas dari Golden Harvest . Chan memproduksi sebuah film komedi romantis, Gorgeous . Dan selanjutnya bermain dalam Shanghai Noon (2000), Rush Hour 2 (2001), Shanghai Knights (2003) dan The Medallion (2003).

Akan tetapi, dengan kerap bermain dalam karakter-karakter yang sama atau terbatas pada itu-itu saja, Chan mengaku frustasi. Untuk itu pada tahun 2003, Chan mendirikan rumah produksi miliknya yang bernama Jackie Chan Emperor Movies Limited (JCE). Dalam film-film yang ia produksi bersama rumah produksinya, Chan banyak menampilkan adegan-adegan dramatis, sebut saja New Police Story (2004), The Myth (2005) dan Rob-B-Hood (2006).

Sepanjang karirnya di film laga, Chan tercatat telah tiga kali mengalami patah tulang hidung, satu kali patah tulan g pergelangan kaki, sebagian besar jari tangan, kedua tulang pipi dan tulang tengkoraknya, serta memiliki lubang permanent di kepalanya, karena kecelakaan saat beraksi di depan kamera.

Dari berbagai keberhasilannya di dunia akting, ada satu penyesalan terbesar dalam hidupnya, yaitu ia tidak mendapatkan pendidikan formal yang memadai. Untuk itu Chan mendirikan institusi pendidikan di berbagai belahan dunia.

Pantas bila dikatakan Jackie Chan adalah aktor kebanggan A sia. Namun, ia memiliki pengaruh yang “buruk” bagi aktor dan aktris lain, yaitu gemar mempengaruhi mereka untuk melakukan adegan laga tanpa bantuan stuntman .

BIOGRAFI:

Data Diri :

Nama : Jackie Chan

Nama Lahir : Chan Kong Sang

Tempat, Tanggal Lahir : Hongkong, 7 April 1954

Pekerjaan : Aktor, Sutradara, Produser, Koreografer Bela Diri, Penyanyi

Filmografi :

* Young Tiger (1973)

* Eagle Shadow Fist (1973)

* The Killer Meteors (1976)

* Shaolin Wooden Men (1976)

* New Fist of Fury (1976)

* Countdown in Kung Fu (1976)

* To Kill With Intrigue (1977)

* Jackie Chan’s 36 Crazy Fists (1977)

* The Magnicient Bodyguards (1978)

* Spiritual Kung Fu (1978)

* Snake in the Eagle’s Shadow (1978)

* Snake and Crane Arts of Shaolin (1978)

* Half a Lot of Kung Fu (1978)

* Drunken Master (1978)

* The Fearless Hyena (1979)

* Dragon Fist (1979)

* The Young Master (1980)

* The Big Brawl (1980)

* The Cannonball Run (1981)

* Dragon Lord (1982)

* The Fearless Hyena II (1982)

* Winners and Sinners (1983)

* Wheels on Meals (1984)

* Jackie Chan’s Crime Force (1984)

* Fantasy Mission Force (1984)

* Cannonball Run II (1984)

* The Protector (1985)

* Twinkle, Twinkle Lucky Stars (1985)

* Police Story (1985)

* Ninja Thunderbolt (1985)

* Heart of the Dragon (1985)

* Naughty Boys (1986)

* Project A II (1987)

* My Lucjy Stras (1987)

* Police Story II (1988)

* Dragons Forever (1988)

* Miracles (1989)

* The Prisoner (1990)

* The Kid From Tibet (1991)

* Island on Fire (1991)

* The Best Of Martial Arts Films (1992)

* Supercop (1992)

* City Hunter (1992)

* The Armour of God (1994)

* Project A (1994)

* Once A Cop (1994)

* Crime Story (1994)

* Supercop (1996)

* Rumble In The Bronx (1996)

* Operation Condor (1997)

* Jackie Chan’s Second Strike (1997)

* First Strike (1997)

* Gods (1998)

* The Operation Condor 2 : Armour of the Gods (1998)

* Who Am I ? (1998)

* Rush Hour (1998)

* Mr. Nice Guy (1998)

* Hongkong Face Off (1998)

* Burn, Hollywood, Burn (1998)

* Twin Dragons (1999)

* Master of Disaster (1999)

* Jackie Chan’s Project A (1999)

* Heikek Chi Wong (1999)

* Bolei Cheun (1999)

* The Legend of Drunken Master (2000)

* Shanghai Noon (2000)

* The Accidential Spy (2001)

* Rush Hour 2 (2001)

* The Tuxedo (2002)

* The Medallion (2003)

* The Cin Gei Bin (2003)

* Snake in Eagle’s Shadow 2 (2003)

* Shanghai Knights (2003)

* San Gingchat Gusi (2004)

* Around the World in 80 Days (2004)

* Sen-Hua (2005)

* Legends of Martial Arts (2005)

* Come Drink With me (2005)

* Thunderbolt (2006)

* Bo Bui Ga Wak (2006)

* Rush Hour 3 (2007)

* The Forbidden Kingdom (2008)

Jeki dirimu memang luar biasa membuka inspirasi ku… :)

Related Post